GMOサイバーセキュリティ byイエラエ、「GMOサイバー攻撃 ネットde診断」でOpenSSHの新たな脆弱性の検知に対応

GMOサイバーセキュリティはOpenSSHサーバーの脆弱性を検知可能にする更新を発表

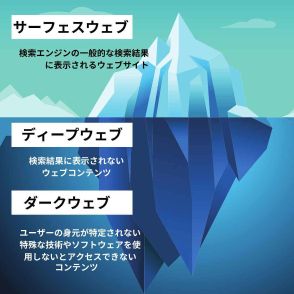

脆弱性が悪用されるとシステムが侵害され、深刻な事態が発生する可能性がある

GMOサイバーセキュリティが定期的なセキュリティ診断を実施し、脆弱性に迅速に対応する

GMOサイバーセキュリティ byイエラエ株式会社は8日、自動脆弱性診断・ASM(Attack Surface Management)ツール「GMOサイバー攻撃 ネットde診断」において、7月5日に診断機能を拡張し、OpenSSHサーバーのリモートでコードを実行される脆弱性(CVE-2024-6387)の検知が可能になったと発表した。

この脆弱性は、米国時間7月1日に米Qualys脅威研究ユニットにより発見されたもので、この脆弱性が悪用された場合、認証されていない攻撃者によってroot権限で任意のコード実行による攻撃が行われる可能性があり、速やかにOpenSSHの最新バージョンへのアップデートが推奨されている。

発表されている情報によると、世界中で1400万台以上のコンピューターが攻撃を受けやすい状態でインターネットに接続されていることが特定されている。また、Qualys CSAM 3.0の匿名データによると、約70万台のコンピューターが既にサポートが終了している古いバージョンのOpenSSHを使用しているため、より危険な状態にあるという。これは、世界中の顧客ベースで、インターネットに接続されているOpenSSHを使用するコンピューターの31%に相当する。

このOpenSSHの脆弱性が悪用されると、システムが完全に侵害され、攻撃者が最高権限で任意のコードを実行できるようになるため、システムを完全掌握されることや、マルウェアのインストール、データの改善、重大なデータ漏えいといった深刻な事態が発生する可能性があり、迅速な対応が求められる。

GMOサイバー攻撃 ネットde診断は、顧客の社名やサービス情報をもとに、攻撃面となる可能性があるWebサイトやネットワーク機器を洗い出し、ツールによる定期的なセキュリティ診断を実施するツール。定期的に診断機能のアップデートを行っており、今回、大きな影響が予想されるOpenSSHの脆弱性診断に対応した。

GMOサイバーセキュリティ byイエラエでは、GMOサイバー攻撃 ネットde診断について、2週間でASMの一連の流れを体験できるトライアルを実施している。トライアル期間内で、自社が保有するWebサイトやネットワーク機器を洗い出し、セキュリティ診断まで実施する。